Кібератака на нотаріусів чи напад на Україну?

11 грудня кіберполіція повідомила, що приватні нотаріуси стали ціллю організованої кібератаки.

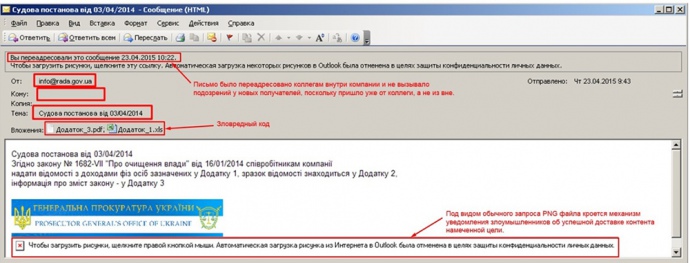

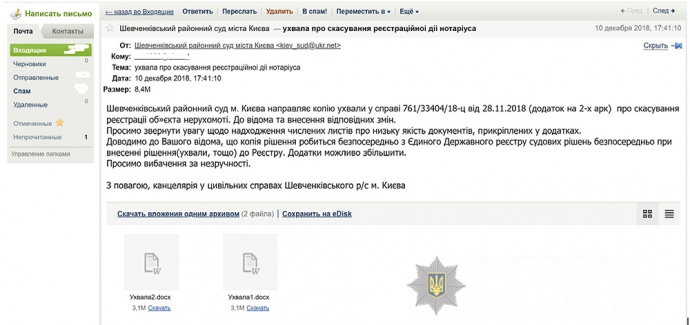

Їм почали активно надходити електронні листи начебто від державних органів, зокрема судів.

Листи містили вкладені файли із шкідливим програмним забезпеченням, яке надає доступ до ресурсів комп'ютера жертви.

Такий спосіб проникнення у комп'ютер є одним з найпростіших, найбільш поширених і дієвих у випадку одиночних та масштабних атак.

Атака на українських нотаріусів може мати різні цілі. Простий варіант — отримання доступу до персональних та інших конфіденційних даних клієнтів з метою їх подальшого перепродажу або іншого використання для особистого збагачення.

Небезпечніший варіант — проникнення у комп'ютери нотаріусів як підготовка до великої тривалої атаки з негативними наслідками національного масштабу.

Ціллю зловмисників може бути паніка серед населення через масштабні зміни даних у реєстрах власників об'єктів нерухомості. Разом з ударами по інших галузях це може сприяти досягненню більшої мети.

Оскільки підготовка і проведення такої атаки вимагає в середньому шість місяців, найбільш вірогідною головною метою злочинців є подальше проникнення до комп'ютерних мереж державних та приватних структур і завдання кінцевого удару в період проведення в Україні президентських виборів, зокрема, їх другого туру.

Якщо згадати атаку на українські телекомунікаційні компанії, кульмінація якої відбулася в день голосування на місцевих виборах 24 жовтня 2015 року, то її першим етапом теж була розсилка фішингових листів з аналогічною легендою — поширення постанов суду нібито від імені Генеральної прокуратури.

Цього разу повідомлення надсилалися нібито безпосередньо від імені суду.

Після проникнення в мережі жертв зловмисники протягом кількох місяців непомітно готуються до завдання кінцевого нищівного удару. Так само готувалися і реалізовувалися атаки проти енергетичних систем України.

Ці та інші ознаки дозволяють з високою вірогідністю стверджувати, що ми спостерігаємо початок активної фази підготовки нової хвилі масштабних атак.

У зв'язку з цим експерти ISSP рекомендують підприємствам критичної інфраструктури та державним органам провести додатковий детальний аналіз комп'ютерних і технологічних мереж для виявлення ознак присутності зловмисників на якомога ранній стадії розвитку атаки.

Такий аналіз потрібно проводити регулярно шляхом постійного моніторингу поведінки комп'ютерних систем та користувачів, виявлення загроз в режимі онлайн та щоквартального більш детального аналізу за попередній період.

Якщо детальний аналіз не проводився жодного разу, необхідно проаналізувати дані поведінки комп'ютерних систем та користувачів за максимальний період.

На рівні окремих працівників державних органів чи об'єктів критичної інфраструктури важливо пам'ятати, що вразливі усі пристрої, операційні системи та програмне забезпечення, тому потрібно дотримуватись таких правил.

Перше — не відкривати листи від сумнівних адресатів, перевіряти адреси відправників і критично мислити: чи потрібно читати ці повідомлення?

Друге — використовувати складні паролі, регулярно їх змінювати і тримати в секреті.

Третє — не надавати доступ стороннім людям до своїх пристроїв.

Четверте — якщо ви необачно відкрили лист чи додаток і зрозуміли, що цей лист вас не стосується, потрібно негайно повідомити про це відповідну службу вашої організації і в жодному разі не пересилати листа у відкритому вигляді далі.